|

Antes de la Instalación

- Identificar los servicios que se quiere proveer, a quien se les debe proveer, y de que manera.

- Escoger las herramientas que servirá de plataforma para ofrecer el

servicio, teniendo en cuenta como parámetro primordiales la estabilidad, mecanismos de seguridad y eficiencia, por ejemplo se prefiere apache2 sobre apache, porque tiene resuelto muchos bugs de seguridad que fueron encontrados en apache, además ofrece incluido un sistema para crear hosts virtuales seguros (ssl).

- Identificar las contraseñas que se vallan a usar, clasificarlas por su importancia y frecuencia de uso, identificar responsables de la misma, para luego aplicar a cada una de ellas la mayor cantidad de cualidades de seguridad como las que se muestran:

- La longitud de la contraseña debe ser mayor o igual a 8 caracteres.

- Contener gran variedad de caracteres alfanuméricos y especiales (A-Z, az, 0-9, “!@#$%&*()_+=-?”).

- No contener información relacionada con el trabajo o la vida personal del administrador.

- Cambios periódicos para la contraseña y evitar repetirlas (3 meses en promedio).

- Aplicar algunas características de seguridad física sobre servidores, por ejemplo:

- Restringir el acceso a personas que no estén autorizadas para manejar el servidor.

- Deshabilitar el arranque a otros medios que no sea el disco duro del sistema operativo.

- Colocar contraseña para acceder al sistema de Configuración del BIOS.

- Tenga cuidado de no colocarla al sistema de arranque).

- Activar el auto-encendido ante problemas de electricidad en la configuración del BIOS.

Durante la Instalación

- Verificar que todas las particiones del disco duro están formateadas con NTFS: el sistema de archivo que manejan los Windows anteriores al XP, estaban montados sobre las diferentes versiones de Fat (Fat, Fat16 y Fat32), que tenían la debilidad de permitir el acceso de lectura y escritura sobre las particiones desde otro sistema de operativo o sistema Live. A partir de la versión de Windows XP Microsoft provee un nuevo sistema de archivo (NTFS) que almacena información de una manera en donde no es posible escribir en la partición con otro sistema operativo que no sea el dueńo del sistema de archivo.

Después de la Instalación

- Deshabilitar o eliminar las cuentas de usuario innecesarias.

- Asegurarse de que la cuenta Invitado esta desactivada.

- Deshabilitar los servicios no necesarios: Ir al menú Inicio -> Panel de control ->Herramientas Administrativas -> Servicios.

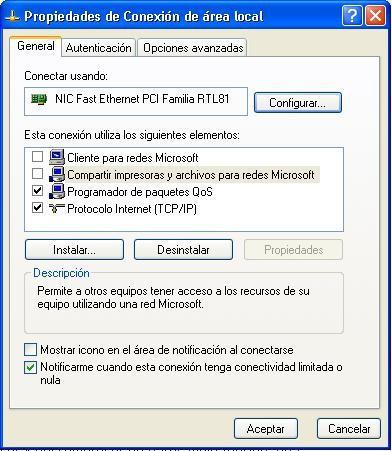

- Proteger adecuadamente las carpetas compartidas: este proceso se realizar para evitar los usuarios que se encuentren en la red no tengan permiso para usar los recursos de la máquina. hacemos click a Inicio -> Panel de Control -> Conexiones de Red e Internet -> Conexiones de Red -> Propiedades y desactivamos las opciones Cliente para redes Microsoft y Compartir impresoras y archivos para redes Microsoft.

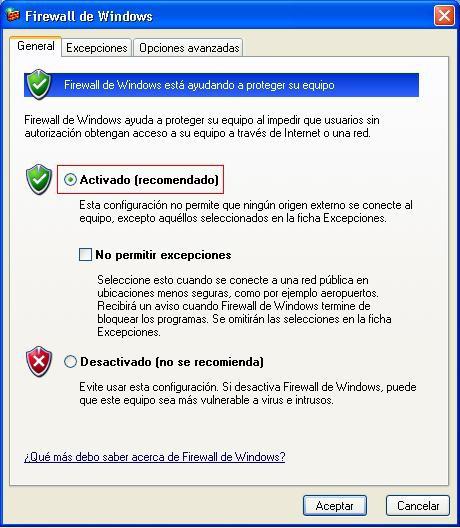

- Habilitar la función de Firewall para la Conexión a Internet: El Firewall de conexión a Internet esta diseńado para su uso en casa o en pequeńas redes empresariales y proporciona protección para maquinas Windows XP que se conectan directamente a Internet o para computadoras y dispositivos conectados al host ICS que esta ejecutando este Firewall. El Firewall de Conexión a Internet utiliza un filtrado de paquetes activo, lo que significa que los puertos del firewall se abren dinámicamente solo por el tiempo necesario para permitir el acceso a los servicios que se desea. Este se encuentra en el Panel de Control -> Centro de seguridad -> Firewall de Windows.

- Podemos hacer cambios a nuestra preferencia con respecto a los paquetes que el firewall dejará pasar. Esto lo podemos usar cuando tengamos un servicio escuchando pero el firewall no se ha enterado que existe tal servicio o simplemente es un servicio no muy común. Para esto desde la imagen anterior visualizamos la etiqueta Opciones Avanzadas -> Configuracion de conexión de red -> Configuración.

- Utilizar las políticas de restricción de software.

- Restringir el uso compartido simple de archivos

- Abrir Panel de Control.

- En el menú de Herramientas seleccionar Opciones de carpeta.

- Desactivar la opción “Utilizar uso compartido simple de archivos”.

- Habilitar la actualizaciones del sistema (ICF)

- Aplicar directivas locales a todos los usuarios excepto a los administradores: para implementar directivas locales para todos los usuarios, excepto los administradores:

- Inicie sesión en el equipo como administrador.

- Abra la directiva de seguridad local: Haga clic en Inicio ->Ejecutar y escriba: "gpedit.msc".

Nota: asegúrese de seleccionar las directivas correctas; de lo contrario, puede restringir la posibilidad de que el administrador inicie sesión en el equipo (y realice los pasos necesarios para configurar el equipo). Se recomienda anotar los cambios realizados.

- Cierre el complemento de Directiva de grupo Gpedit.msc.

- Inicie sesión en el equipo como administrador. En este inicio de sesión puede observar los cambios de directiva realizados anteriormente ya que, de manera predeterminada, las directivas locales se aplican a todos los usuarios, lo que incluye a los administradores.

- Cierre sesión en el equipo y, después, inicie sesión en el equipo como todos los demás usuarios de este equipo a los que desea que se apliquen estas directivas. Las directivas se implementan para todos estos usuarios y para el administrador.

Nota: no se pueden implementar las directivas para la cuentas de usuario que no hayan iniciado sesión en el equipo en este paso.

- Inicie sesión en el equipo como administrador.

- Haga clic en Inicio, Configuración, Panel de control y, a continuación, haga doble clic en Opciones de carpeta. Haga clic en la ficha Ver, haga clic en la opción Mostrar todos los archivos y carpetas ocultos y, después, haga clic en Aceptar de forma que pueda ver la carpeta oculta de Directiva de grupo.

O bien, puede tener acceso a estos valores si abre el Explorador de Windows, hace clic en Herramientas y, después, hace clic en Opciones de carpeta.

- Copie el archivo Registry.pol de la carpeta C:\WINDOWS\system32\GroupPolicy\User\Registry.pol a una ubicación de copia de seguridad (por ejemplo, otro disco duro, disquete o carpeta).

- Abra de nuevo la directiva local mediante el complemento de Directiva de grupo Gpedit.msc.

- Cierre el editor de directivas y vuelva a copiar a la carpeta C:\WINDOWS\system32\GroupPolicy\User\ el archivo de copia de seguridad Registry.pol que copió en el dispositivo externo. Copie el archivo Registry.pol de seguridad sobre el nuevo archivo Registry.pol existente recién creado al deshabilitar las mismas funciones. Cuando el sistema operativo le pregunte si desea reemplazar el archivo existente, haga clic en Sí.

- Cierre sesión en el equipo e inicie sesión en el equipo como administrador. Observará que los cambios realizados originalmente no se han implementado para usted, ya que ha iniciado sesión en el equipo como administrador.

- Cierre sesión en el equipo e inicie sesión en el equipo como otro usuario (u otros usuarios). Observará que los cambios realizados originalmente se han implementado para usted, ya que ha iniciado sesión en el equipo como un usuario (no como administrador).

- Inicie sesión en el equipo como administrador para comprobar que la directiva local no le afecta como administrador local de dicho equipo.

- Restaurar las directivas locales originales: para invertir el proceso descrito anteriormente:

- Inicie sesión en el equipo como administrador.

- Haga clic en Inicio, Configuración, Panel de control y, a continuación, haga doble clic en Opciones de carpeta. Haga clic en la ficha Ver, haga clic en la opción Mostrar todos los archivos y carpetas ocultos y, después, haga clic en Aceptar de forma que pueda ver la carpeta oculta de Directiva de grupo.

O bien, puede abrir el Explorador de Windows, hacer clic en Herramientas y, después, hacer clic en Opciones de carpeta.

- Mueva, cambie el nombre o elimine el archivo Registry.pol de la carpeta C:\WINDOWS\system32\GroupPolicy\User\. El sistema Protección de archivos de Windows creará otro archivo Registry.pol predeterminado después de cerrar sesión o de reiniciar el equipo.

- Abra la directiva local: Haga clic en Inicio -> Ejecutar y escriba: "gpedit.msc" o bien haga clic en Inicio, Ejecutar, escriba: "mmc" y cargue la directiva de seguridad local.

Después, configure como not configured todos los elementos que sean disable

o enable para invertir todos los cambios de directiva implementados en el Registro

de Windows según lo especificado por el archivo Registry.pol.

- Cierre sesión en el equipo como administrador e inicie sesión en el equipo como administrador.

- Cierre sesión en el equipo e inicie sesión como todos los usuarios

del equipo local, de forma que se puedan invertir también los cambios

en sus cuentas.

- Instalar un Firewall o cortafuego: Cuando se tiene una maquina que ofrece servicio a usuarios de una red, se tiene conocimiento de cuales puertos deben ser utilizados, pero muchos troyanos, gusanos y spy, abren un puerto desconocido por el administrador por donde envían o reciben información.

Para evitar este tipo de ataque debemos usar una cortafuego, que permitir el

paso de los paquetes que se dirijan hacia los servicios conocidos y denegar

la transferencia hacia y desde los puertos desconocidos.

Microsoft Windows con la versión XP ofrece un firewall, pero carece

de flexibilidad sobre servicios que no conoce. Existe un firewall muy conocido

y bien referenciado llamado Kerio Personal Firewall, de facil uso, eficiente

y tiene un anti-virus integrado (McCafee). También tiene soporte para

integracion con el anti-virus Avast, y su instalación es sencilla.

- Instalar software anti-virus y actualizarlo adecuadamente: Existen en la red muchas compañías que ofrecen software para la detección, bloqueo y eliminación de virus, muchos son pagos y otros gratis, de código cerrado o abierto, muchos también incluyen funcionalidades adicionales como actualizaciones, anti-spy, cortafuego, etc.. La decisión para elegir el antivirus adecuado debe venir por algunos parámetros esenciales de

rendimiento y seguridad, como por ejemplo rapidez para encontrar nuevos virus, actualizaciones automáticas, rendimiento y eficiencia, estado de la licencia (pago o gratis), facilidad de uso, prevención ante programas con comportamientos no deseado, filtrado de paquetes, mecanismos de acceso, anti-spy, anti-troyanos, etc.

Con todos estos parámetros en mente hemos generado una ranking de antivirus

dividido en dos grupos, pagos y no pagos.

Pagos

- Kaspersky: potente anti-virus, con rápidas actualizaciones de virus

nuevos online, eficiente, fácil uso, escaneos profundos, prevención

y alertas ante eventos dudosos, tutoriales y soporte online.

- Nod32: eficiente anti-virus, muy liviano, rápido escaneo de virus,

actualizaciones automáticas online.

- BitDefender: facil de usar, eficiente, actualizaciones online, tutorial, soporte

de ayuda, componentes.

No Pagos

- Avast: es un anti-virus muy completo que incluye todas las ventajas de los antivirus comerciales y es totalmente gratuito. El programa contiene una suite que protege en tiempo real tu PC, realizando verificaciones en las páginas que visitás, el correo electrónico entrante y saliente de tu cliente de e-mails y sobre cada uno de los archivos alojados en los discos del sistema. Además su calidad está garantizada por el instituto que regula todo este tipo de software.

- AVG: Potente anti-virus para estar bien protegido, rápido, capacidad de actualización, herramientas adicionales, mínimo consumo de recursos.

- PC Cillin: liviano anti-virus, escaneo rápido, tutoriales y soportes online.

- Mantenerse al día con las ultimas actualizaciones de seguridad.

|